英语原文共 6 页,剩余内容已隐藏,支付完成后下载完整资料

一种用于防盗的汽车安全系统

摘要 汽车盗窃一直是世界范围内持续存在的问题,更大的挑战来自于专业盗贼。 在本文中,我们提出了一种汽车安全系统,可以在汽车及其关键汽车系统被盗时通过远程控制来禁用它。 因此,它阻止盗贼进行盗窃。 它还通过引入以固件形式编写并嵌入电子控制单元(ECU)的四层安全功能,有效地防止关键自动系统被盗用于转售。 本文描述了系统设计和实现的细节。 实验结果表明,我们的系统是可行的,车主可以在几秒钟内安全地控制他的车辆。

关键词:汽车通信,安全系统,防盗,控制器局域网,回火检测

- 引言

汽车盗窃一直是全世界持续存在的问题。仅在美国,2004年就报告了1,237,114辆汽车被盗,而stolenmotor汽车的等值价值为76亿美元[1]。由于各种原因,汽车被盗了。使用车辆运输,犯罪以及重新使用或转售从车辆拆除的部件或转售车辆本身。近年来引入了各种技术来阻止汽车盗窃,例如,Immobilizers [2]远程禁用丢失的车辆,Microdot Identification [3]使用独特的微点识别汽车零件,电子车辆识别(EVI)[4]根据注册数据库识别车辆,LoJack系统[5]使用内置转发器跟踪车辆,GPS [6]使用全球定位系统定位丢失车辆的位置,等等。

但是,这些技术仍然存在一些安全漏洞。例如,虽然防盗装置可以防止小偷启动汽车发动机并开走,但是它无法阻止专业小偷将汽车拖走。然后专业小偷可以拆除被盗车辆并重新出售组件。盗贼也将有足够的时间来移除防盗装置并使用另一种身份重新出售汽车;虽然微点识别具有移除微点非常困难的优点,但是由于必须从显微镜移除和读取微点,因此识别和验证车辆信息是不方便的。 Microdot识别对于将被盗车辆或切碎的汽车零件出口的盗贼无效不进行车辆识别和核查的国家; EVI方法在识别和验证车辆方面是有效的,因为这是通过电子方式完成的。然而,EVI对于拆除被盗车辆并将其零件重新出售到市场的印章车间情况效果较差。此外,EVI方法对于将被盗车辆或切碎的汽车零件出口到未实施EVI系统的国家的小偷无效;虽然LoJack Systems可能善于追踪丢失的车辆,但可能需要几个小时/天/月甚至找不到被盗车辆。另外,他们无法禁用汽车及其关键汽车系统。因此,如果他们的无线电转发器被移除,被盗的汽车仍然运行良好,盗贼可以驾驶或出售它们。盗贼还可以拆除汽车系统并转售汽车零部件;最后,GPS无法穿透森林覆盖,停车场或其他障碍物。 GPS依赖于短的可见天线很容易被小偷打破。因此,专业小偷[7]面临更大的挑战,因为他们能够从汽车上拆下防盗装置,LoJack或GPS零件并重新出售车辆或汽车零件。

最有效的汽车安全系统可能是一个让小偷放弃窃取他所关注的汽车的想法的系统。 如果小偷知道尽管存在风险,他将从盗窃中获得很少的经济利益,情况就是如此。 如果盗窃者知道汽车及其关键汽车系统在车主发现汽车被盗时将被禁用,则可以防止盗窃被盗。 因此,本文介绍了我们的汽车安全系统,以便在汽车及其关键汽车系统被盗时通过遥控器对其进行禁用。 本文的其余部分安排如下:在下一节中,我们介绍了我们的安全系统,而第三节介绍了实施的细节。 第四节介绍了我们的实验结果。 最后,我们在第五节中得出结论。

2.一个汽车的安全系统

我们设计和开发了一种汽车安全系统[8],可以在汽车及其关键汽车系统被盗时通过遥控器对其进行禁用。我们的系统将在允许汽车启动之前验证汽车及其关键的汽车系统。如果我们的系统收到来自所有者的禁用命令,系统将禁止汽车重新启动并激活关键自动系统。因此,车主仍然有一些控制来禁用车辆启动和关键自动系统在被盗后激活。

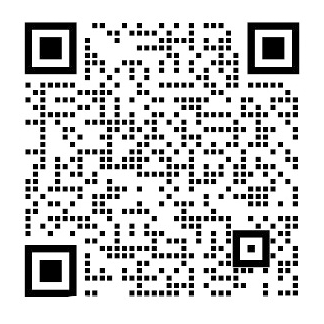

我们的解决方案针对具有控制器局域网(CAN)[9,10]和电子控制单元(ECU)的汽车,这些汽车与机械部件集成以获得良好性能。几乎所有高端汽车的ECU都集成了不同的机械部件,如燃油喷射系统,点火和曲柄角传感器系统。图1从汽车所有者的角度给出了安全系统的整体视图。

图1.用于远程控制的汽车安全系统。

A.远程禁用

一旦车主意识到他的车辆丢失,他所需要做的就是从他的移动电话发送“禁用”短信到专用于汽车电子设备的秘密和特定电话号码。在收到SMS后,安全系统将检查所有者的手机号码及其分配的汽车号码以进行认证。如果存在匹配(车主到车辆),则SMS被转发到处理,并且在停止之后汽车不能再次启动。换句话说,只有所有者的手机号码被系统识别,并且攻击者无法通过SMS消息远程禁用汽车。

我们的汽车系统带有一个单板计算机(SBC),它集成到GSM调制解调器。一旦GSM调制解调器接收到SMS消息,单板计算机就检查启用或禁用汽车所需的正确消息。在此之后,单板计算机向主ECU提供适当的命令。然后,主ECU将禁用信号传送到汽车上的ECU网络和所有ECU

各个ECU将禁用与其连接的机械部件,其中包括用于启动汽车的关键系统,如点火系统和燃油泵系统。

B.篡改检测和自我禁用

我们系统的另一个重要特征是它能够检测属于各个机械部件的ECU或汽车的CAN是否被篡改。这里的篡改可能是从汽车断开和更换ECU或将未经授权的监听信息引入CAN。主ECU在汽车启动之前验证每个ECU。如果系统检测到其中一个ECU已被篡改,则主ECU会发出信号通知所有ECU禁用并禁用自身。如果它检测到未经授权的ECU,则会发生同样的情况。在远程和自我禁用机制中,只有当所有者向专用电话号码发送“启用”SMS消息时才能使汽车起作用。

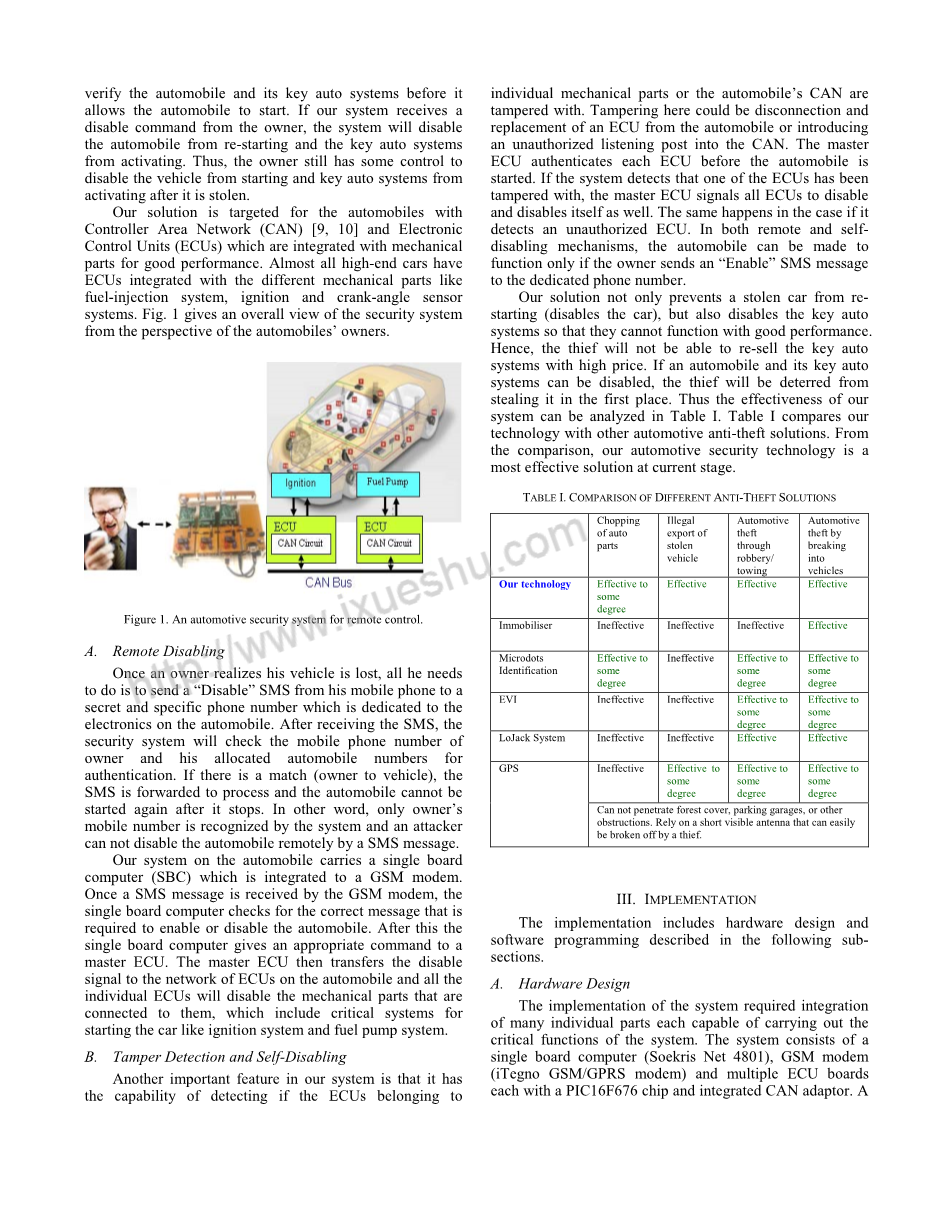

我们的解决方案不仅可以防止被盗车辆重新启动(禁用汽车),还可以禁用关键的自动系统,使其无法正常运行。因此,小偷将无法以高价转售重要的汽车系统。如果汽车及其关键的汽车系统可以被禁用,窃贼将首先被阻止窃取它。因此,我们的系统的有效性可以在表I中进行分析。表I比较了我们的技术与其他汽车防盗解决方案。从比较中,我们的汽车安全技术是目前阶段最有效的解决方案。

表1:解决问题的主要原因

3.实施

该实现包括以下小节中描述的硬件设计和软件编程。

A.硬件设计

系统的实现需要集成许多单独的部件,每个部件能够执行系统的关键功能。该系统由单板计算机(Soekris Net 4801),GSM调制解调器(iTegno GSM / GPRS调制解调器)和多个ECU板组成,每个板都带有PIC16F676芯片和集成CAN适配器。具有所有上述组件的完整系统的图示如图2所示。不同部分的集成细节如下。

1)ECU和单板计算机 - ECU板由PIC16F676芯片组成,不支持UART(通用异步接收器/发送器)。因此,主ECU包括RS232串行端口通信的软件实现。 PIC16F676芯片上的固件仅驻留在主ECU上,因为它需要与单板通信电脑。

2)单板计算机和GSM调制解调器 - 单板计算机由AMD Xeon处理器组成,类似于i586架构。它运行安装在2GB外部闪存上的Gentoo Linux OS。 GSM调制解调器通过USB(通用串行总线)连接到单板计算机,并且连接由在单板计算机上运行的程序管理。

图2.安全系统的硬件设计

以下部分简要介绍了系统每个关键组件的软件编程。

B.单板计算机

单板计算机充当CAN网络和GSM调制解调器之间的中间人。在其上运行的C程序使用不同的线程A和B来保持轮询来自串行端口和GSM调制解调器的消息。它检测何时接收到SMS并检查它是启用还是禁用SMS并通过串行端口发送相应的命令到主ECU。在篡改的情况下来自主ECU的任何消息也通过GSM调制解调器作为SMS发送给汽车的所有者。这涉及远程禁用/启用汽车的部分。

C.主ECU - 4层安全

假设主ECU是我们系统的防篡改(转移证明单元 - TPU)。主ECU负责通过CAN总线将单板计算机发出的命令发送到其余的联网ECU。它也是主ECU,其具有用于在每次接通汽车时检查连接到CAN总线的所有ECU的真实性并检测网络中的篡改活动的代码。

1)第1层

通过TPU向各个ECU发送请求消息来完成篡改检测,如图3所示。在接收到请求消息时,ECU必须在短时间内回复TPU。 ECU在时序内回复失败导致TPU广播“禁用”消息。这是由于假设特定ECU被篡改。 TPU还将怀疑被篡改的ECU的标识发送到单板计算机。在重置所有节点之前,随后向ECU启用“启用”消息将不会导致汽车启用。

图3.篡改检测算法

2)第2层

尽管TPU绝对不会受到任何篡改,但它仍然容易受到重放攻击。其中一种情况是攻击者监听网络并记住TPU和ECU之间的所有请求和回复。然后攻击者断开TPU与网络的连接。由于之前的所有通信都是记住,攻击者只是为每个请求重播对TPU的回复。这允许攻击者在没有TPU检测的情况下篡改ECU。为了克服这种形式的重放攻击,TPU和ECU之间的消息需要是随机的。

尽管有许多方法可以使消息随机化,但是在这个项目中,有些方法可能与ECU板的限制资源不可行。该项目引入了回复节点的使用,这是一种非常有效的方法。基本思路不是直接回复TPU请求,而是通过另一个ECU回复。例如,TPU向ECU 1发送请求消息.ECU 2代表ECU 1将响应发送到TPU,如图4所示。为了使应答节点随机化,它需要初始化阶段,其中TPU随机地为每个ECU分配回复节点ID。

图4.随机回复节点方法

3)第3层

另一种情况是攻击者能够成功模拟某些ECU。这将打破上述防御,因为TPU不会注意到该活动。然而,由于每个ECU还配备了一层安全功能,因此尝试仍然没有成效。 ECU始终在监听网络。每个ECU内部都有一个计数机制。每次收到来自TPU的消息时,计数器将被重置。如果计数器增加到预定义值,ECU将自行禁用。编程流程如图5所示。

图5. ECU自我禁用机制

4)第4层

另一种可能的攻击是删除ECU中的安全功能。这要求攻击者理解驻留在ECU中的编码。为了克服这种攻击,代码混淆应用于编码。这会破坏编码并使攻击者变得复杂。由于程序以其本机形式分发,因此仅使用二进制混淆技术。图6显示了混淆代码和非混淆代码之间的区别。可以清楚地看到,将每个ECU上的整个代码从二进制转换为反汇编,最后转换为源代码应该是多么困难和耗时。通过源代码操作存在不同形式的二进制混淆。

图6.混淆代码与非混淆代码

4.实验结果

进行实验以测试系统的功能。实验装置如图7所示。已经开发出一种原型并用汽车进行测试。

图7.实验设置

A.远程禁用

当所有ECU首次通电时,所有LED都亮起。这意味着系统正在被禁用。一条短信将“启动引擎”内容发送到单板计算机。一段时间后,所有ECU上的LED都熄灭 - 系统启用并允许车辆启动。发送带有“停止引擎”内容的第二条SMS。过了一会儿,所有ECU上的LED都亮了 - 系统被禁用,车辆不允许启动。我们的演示表明车主可以使用他的手机安全地保护他的汽车免遭盗窃。当车主发现他的车被盗时,车主使用他的手机向他车内的安全系统发送“停止引擎”消息,以防止汽车重新启动。这是通过禁用点火系统,燃油泵等关键自动系统来实现的。找到汽车后,车主可以再次启用系统,只需向安全系统发送“启动引擎”消息,即可启动汽车。

B.篡改可检测性

如果任何ECU(例如ECU 1)被移除,ECU 1的LED在一段时间后开启,接着是TPU和其余ECU。这表明当任何ECU与系统分离时,整个系统将被禁用。同时,SMS被发送到所有者的移动电话,其内容是ECU 1正在被篡改。通过这种方式,系统的任何部分都被移除或篡改,系统能够检测并禁止汽车重新启动和关键自动系统的激活。

C.业绩结果

为了确定所提出的解决方案的可行性,我们通过测量从移动电话发出“停止引擎”消息到ECU的时间T 1来进行实验,以禁用引擎启动。我们还在软件中进行了时间测量,以确定从接收消息的GPRS调制解调器到ECU禁用发动机的时间t 2。同样,我们还测量了从手机发出的时间T 2发出的“开始”,当ECU启用发动机时,发动机“消息”,来自GPRS调制解调器的时间t 4接收到ECU启用发动机时的消息。此外,由于我们在ECU中嵌入了安全功能,如果ECU被篡改,安全系统将立即通过GPRS调制解调器发出警报消息以通知所有者。因此,我们还测量了从ECU被篡改到移动电话接收警报SMS消息时的时间T 3。我们进一步测量从ECU被篡改到GPRS调制解调器发出警报消息的时间t 6。因此,(T 1 -t 2),(T 2 -t 4)和(T 3 -t 6)是移动电话和GPRS调制解调器之间的消息通信时间。实验结果如表II所示。我们进行了五次实验,最后一行的值是五次实验的平均时间。从结果来看,显然我们在嵌入式软件上花费的时间相对较少,因此我们得出结论,所提出的防盗解决方案在技术上是可行的,在正常情况下,车主可以在几秒钟内安全地控制他的车。

表2 时间测量

5.结论

本文介绍了一种汽车安全系统,用于禁止汽车重新启动,以及关键的汽车系统在被盗时通过遥控启动。我们的安全技术也是非

剩余内容已隐藏,支付完成后下载完整资料

资料编号:[20939],资料为PDF文档或Word文档,PDF文档可免费转换为Word

课题毕业论文、文献综述、任务书、外文翻译、程序设计、图纸设计等资料可联系客服协助查找。

您可能感兴趣的文章

- 基于极值优化的自适应分数阶BP神经网络在手写体数字识别中的应用外文翻译资料

- 大功率LED照明用DC-DC转换器中半导体开关温度的无线监测外文翻译资料

- 数据采集系统外文翻译资料

- 基于FPGA的智能无线传感器网络温度采集系统外文翻译资料

- 无线传感器网络作为基于Web的建筑环境监测系统的一部分外文翻译资料

- 学习用于音频分类的可分离时频滤波器组外文翻译资料

- 基于ARM处理器的自动施肥数据采集控制系统外文翻译资料

- 多路温度传感器外文翻译资料

- 太阳能蒸馏:有前景的供水替代技术,使用免费的能源,技术简单,清洁外文翻译资料

- 应用无人机喷洒消毒液抗击COVID-19大流行–考察影响效果的无人机相关参数外文翻译资料